traefik配置ingress-https

使用 traefik 配置 https ingress

本文档基于 traefik 配置 https ingress 规则,请先阅读配置基本 ingress。与基本 ingress-controller 相比,需要额外配置 https tls 证书,主要步骤如下:

1.准备 tls 证书

可以使用Let’s Encrypt签发的免费证书,这里为了测试方便使用自签证书 (tls.key/tls.crt),注意CN 配置为 ingress 的域名:

1 | $ openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/CN=hello.97hjh.cn" |

2.在 kube-system 命名空间创建 secret: traefik-cert,以便后面 traefik-controller 挂载该证书

1 | $ kubectl -n kube-system create secret tls traefik-cert --key=tls.key --cert=tls.crt |

3.创建 traefik-controller,增加 traefik.toml 配置文件及https 端口暴露等,详见该 yaml 文件

1 | $ kubectl apply -f /etc/ansible/manifests/ingress/traefik/tls/traefik-controller.yaml |

4.创建 https ingress 例子

1 | # 创建示例应用 |

5.验证 https 访问

验证 traefik-ingress svc

1 | $ kubectl get svc -n kube-system traefik-ingress-service |

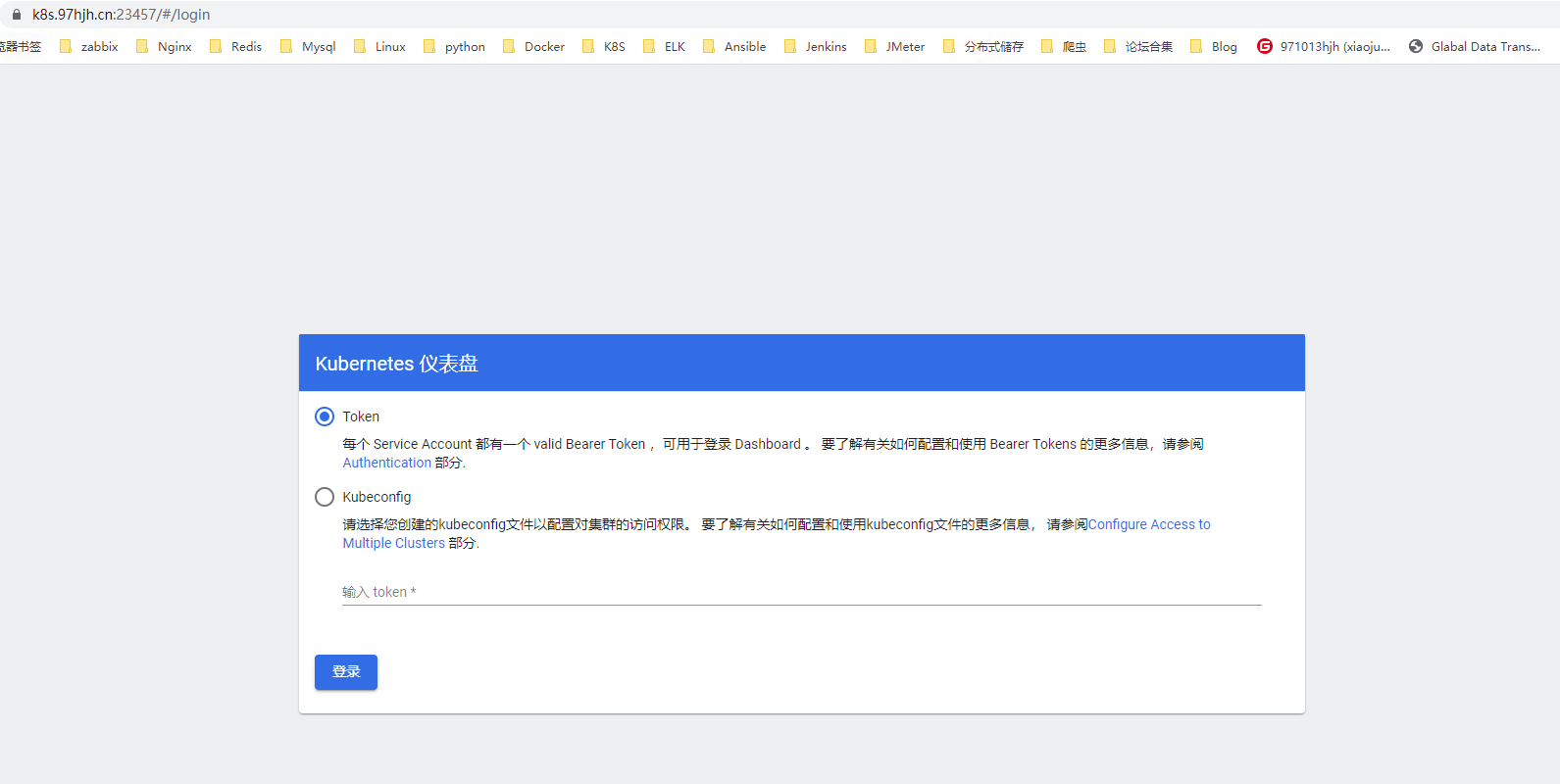

可以看到项目默认使用nodePort 23456暴露traefik 80端口,nodePort 23457暴露 traefik 443端口,因此在客户端 hosts 增加记录 $Node_IP hello.test.com之后,可以在浏览器验证访问如下:

1 | https://hello.97hjh.cn:23457 |

如果你已经配置了转发 ingress nodePort,那么增加对应 hosts记录后,可以验证访问 https://hello.97hjh.cn

配置 dashboard ingress

前提1:k8s 集群的dashboard 已安装

1 | $ kubectl get svc -n kube-system | grep dashboard |

前提2:/etc/ansible/manifests/ingress/traefik/tls/traefik-controller.yaml的配置文件traefik.toml开启了insecureSkipVerify = true

配置 dashboard ingress:kubectl apply -f /etc/ansible/manifests/ingress/traefik/tls/k8s-dashboard.ing.yaml 内容如下:

1 | apiVersion: networking.k8s.io/v1beta1 |

-

注意annotations 配置了 http 跳转 https 功能

-

注意后端服务是443端口访问如图所示:

参考

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 小俊丶生活日志!